Samsung si dává hodně záležet na zabezpečení svých telefonů, a to nejen proti hackerům. Aby hlouběji v systému nemohli pátrat ani sami uživatelé, cíleně brání v takzvaném root přístupu. Jenže teď se ukázalo, že modely Galaxy S26 a Galaxy S26+ jsou v tomto ohledu nečekaně děravé. Skupina odborníků na kyberbezpečnost se totiž pochlubila, že s pomocí AI a párminutové snahy dokázala vytvořit a spustit root exploit. Což by teoreticky vůbec nemělo být možné.

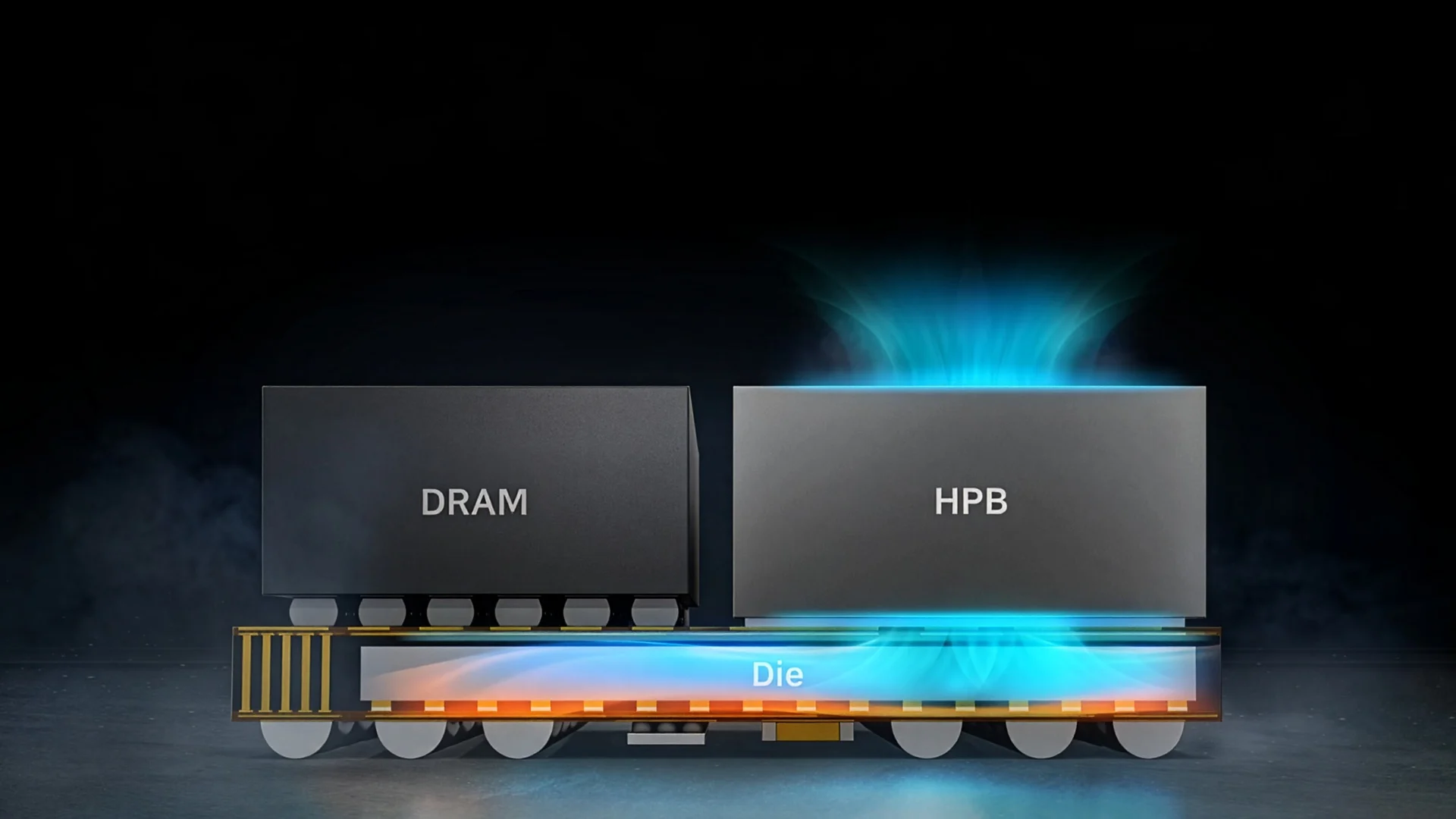

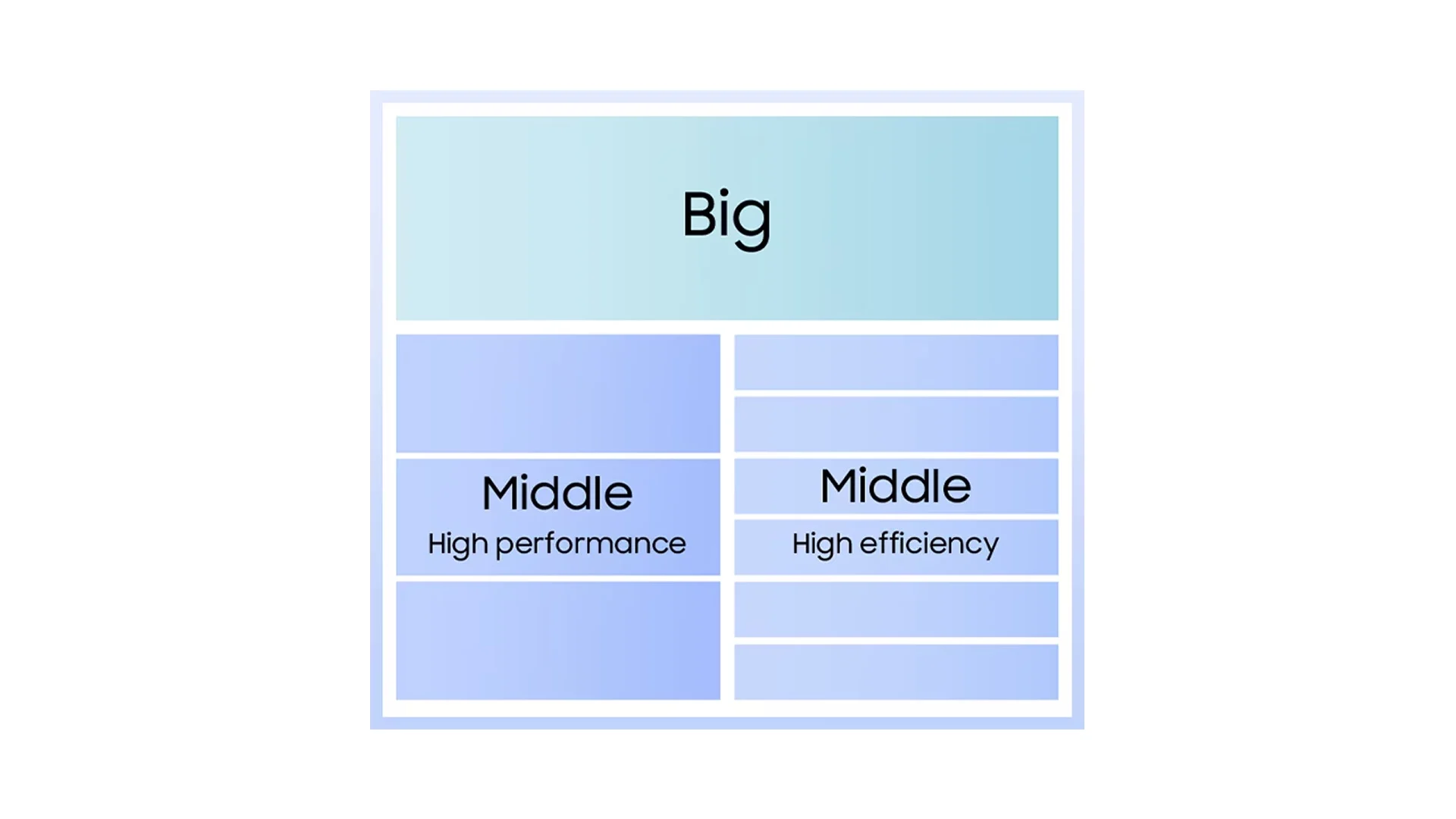

Podstatné je zmínit, že tuto zranitelnost nemá celá série Galaxy S26. Výzkumníci ze skupiny Darknavy se zaměřili na zařízení vybavená čipem Exynos 2600, která se jim podařilo prolomit. V některých regionech (například USA) ale tyhle mobily mají Snapdragon 8 Elite Gen 5, jímž je vybaven i nejpokročilejší Galaxy S26 Ultra, a u tohoto čipu byl případný exploit opraven už březnovou bezpečnostní aktualizací. Samsung ale u vlastního čipu zřejmě něco podcenil.

Kyberbezpečnostní experti vyvěsili na síť X video, v němž ukazují, jak snadno se jim podařilo dostat hluboko do systému mobilů Galaxy S26/Galaxy S26+. Tím získali administrátorský přístup a tedy třeba oprávnění k úpravám systému, optimalizacím výkonu nebo automatizaci úloh. Už před rokem přitom Samsung znemožnil uživatelům odemykání bootloaderu, aby k podobným přenastavením nemohlo docházet.

Rychlá pomoc AI

Troufalý kousek ukazuje ale nejen na chabou odolnost Exynosu 2600. Zároveň nám jasně předvádí, jak pokročilá už je umělá inteligence a jak snadno se dá zneužít. Potenciálnímu hackerovi stačí doslova „několik kol konverzací v přirozeném jazyce“ a root exploit je na světě.

Výzkumníkům se následně s pomocí exploitu povedlo na Galaxy S26 spustit Magisk, což je populární open-source nástroj pro rootování určený pro zařízení s Androidem 6 a novějším. Díky němu je například možné získat administrátorská práva, upravovat systém nebo dokonce skrýt root před aplikacemi, které by ho jinak rychle odhalily.

We obtained root privilege on the S26 (Exynos 2600 Chipset), the latest flagship smartphone from Samsung. To our knowledge, this is the first root exploit for Exynos S26 since Samsung removed bootloader unlocking option in One UI 8. It is exploitable from APP context, so we make… pic.twitter.com/jy0KtWpgEF

— DARKNAVY (@DarkNavyOrg) May 11, 2026

Na tahu je tak nyní Samsung, který musí zabránit této zranitelnosti a poslat na své nejnovější vlajkové telefony s Exynosem opravu. Může nicméně mít dobrý pocit, že v tom není sám – něco podobného se stalo i Qualcommu s jeho čipem Snapdragon 8 Elite Gen 5, jehož zranitelnost objevila čínská společnost Xiaomi.

Nechcete utrácet za Galaxy S26? Galaxy S25 nově koupíte už za 12 990 Kč