Samsung v poslední době vydává nové bezpečnostní aktualizace mnohem později než obvykle. Začalo to únorovým patchem a pokračuje to březnovým. První zařízení Galaxy začala dostávat aktuální záplatu až minulý týden (tedy v týdnu od 16. do 20. března). Přinášíme vám seznam zařízení, která březnový update již obdržela.

K dnešnímu dni (25. března) bezpečnostní aktualizaci z března 2026 dostala konkrétně tato zařízení Galaxy:

Řada Galaxy S

- Galaxy S25, Galaxy S25+, Galaxy S25 Ultra, Galaxy S25 Edge, Galaxy S25 FE

- Galaxy S24, Galaxy S24+, Galaxy S24 Ultra, Galaxy S24 FE

Řada Galaxy Z

- Galaxy Z TriFold

- Galaxy Z Fold7, Galaxy Z Flip7, Galaxy Z Flip7 FE

- Galaxy Z Fold Special Edition

- Galaxy Z Fold6, Galaxy Z Flip6

Řada Galaxy A

- Galaxy A36

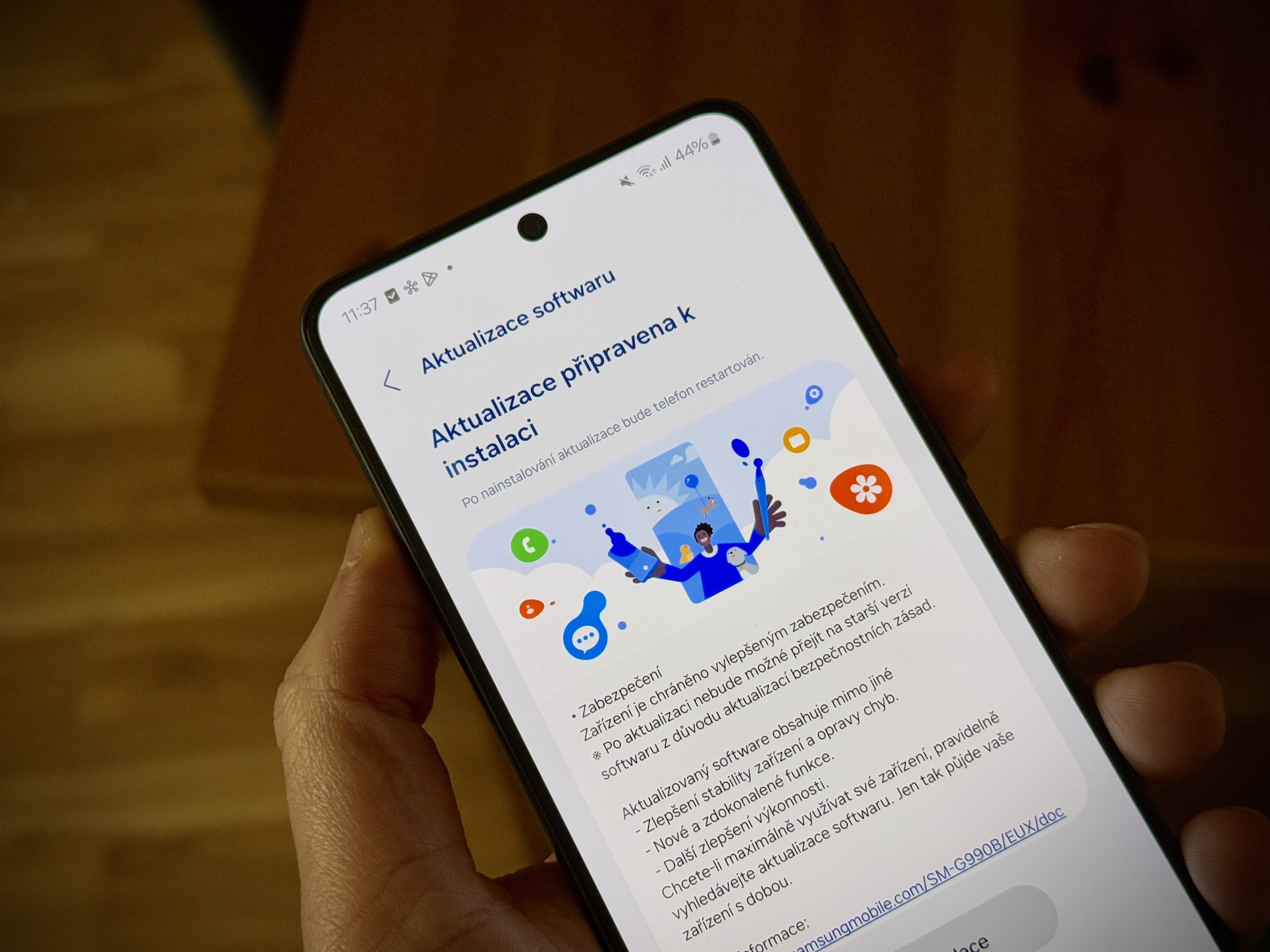

Je třeba dodat, že Samsung své updaty vydává postupně dle regionu, přesněji řečeno dle kódu CSC (Country Specific Code), který identifikuje region nebo operátora spojeného se zařízením Galaxy. Pokud tak máte jeden z výše uvedených telefonů a nejnovější aktualizace na něj ještě nedorazila, buďte trpěliví, dříve nebo později se na něm objeví, protože minimálně na jednom trhu už je přítomná. Vaše zařízení by vás o její dostupnosti mělo automaticky informovat, případně si dostupnost můžete zkontrolovat manuálně v Nastavení→Aktualizace softwaru→Stáhnout a instalovat.

Co aktualizace z března 2026 opravuje

Aktuální bezpečnostní patch opravuje celkem 65 zranitelností, z nichž drtivou většinu, a to hned 60, opravil Google a zbytek Samsung. Těchto 5 chyb se tedy týká zařízení Galaxy. Z chyb opravených Googlem i Samsungem bylo 8 označených jako kritické, 52 jako vysoce nebezpečné a 3 jako středně nebezpečné.

Korejský obr ve svém softwaru opravil mimo jiné nesprávný export komponent aplikací pro Android v Zabezpečené složce, který umožňoval lokálním útočníkům spouštět libovolnou aktivitu s oprávněním Zabezpečené složky, nesprávnou správu oprávnění ve službě ThemeManager, která umožňovala lokálním privilegovaným útočníkům opakovaně používat zkušební obsah, nesprávnou autorizaci v Nastavení, jež umožňovala lokálnímu útočníkovi zakázat konfiguraci využití dat na pozadí aplikací, nebo nesprávné ověření kryptografického podpisu v nastavení fontů, které umožňovalo fyzickým útočníkům používat vlastní písmo.